Co to są dane osobowe według RODO » Omni Modo – ochrona danych osobowych, RODO, IOD, szkolenia, giodo - Warszawa

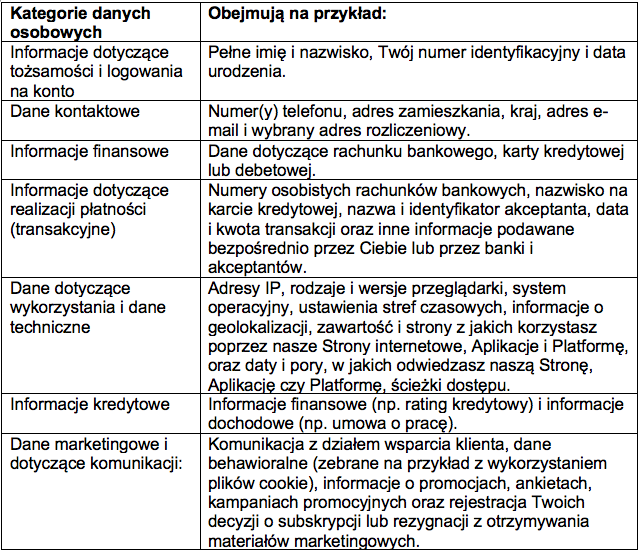

Zasady przetwarzania i udostępniania danych osobowych, tworzenie zbiorów - mikroPorady.pl - Biznesowe wsparcie z najlepszej strony

Co zrobić, gdy jesteśmy proszeni o wysłanie danych osobowych przez e-mail – Sylwia Czub bloguje o danych osobowych

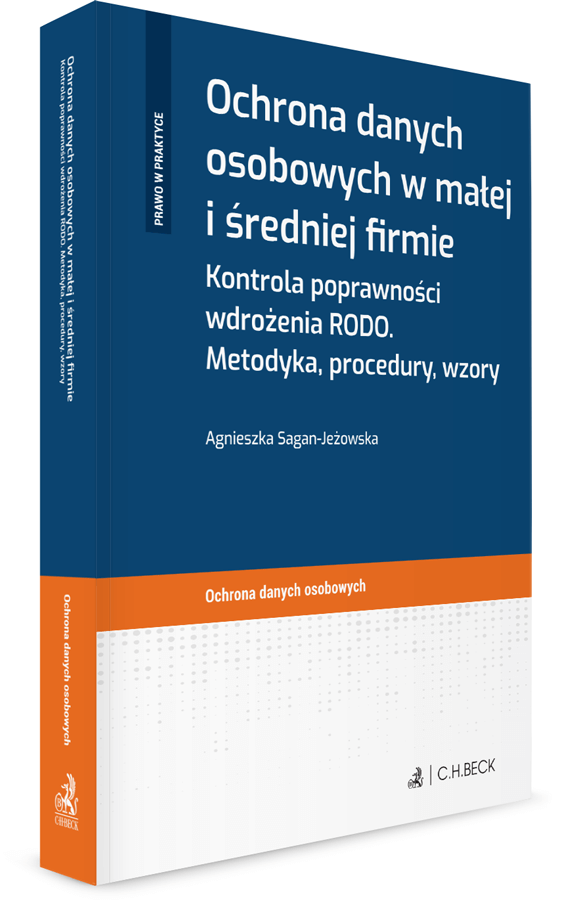

Ochrona danych osobowych w małej i średniej firmie. Kontrola poprawności wdrożenia RODO. Metodyka, procedury, wzory, 2018, Agnieszka Sagan-Jeżowska - Ksiegarnia.beck.pl

Domniemanie niewinności w mediach Czy powinno się upubliczniać wizerunek, pełne dane osobowe osoby - Brainly.pl

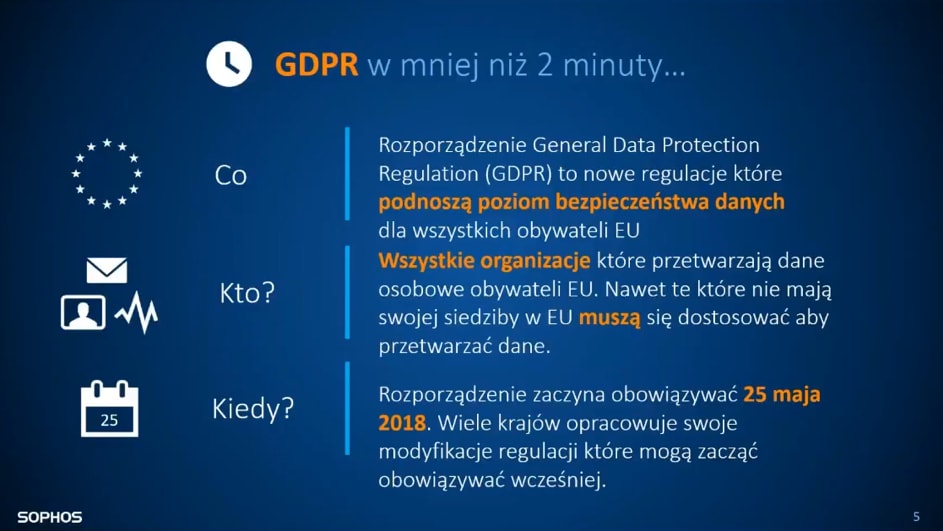

RODO - ochrona danych osobowych - audyt, dokumentacja, szkolenie | Rozporządzenie o Ochronie Danych Osobowych

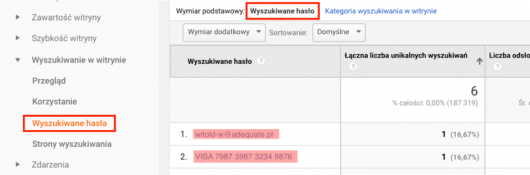

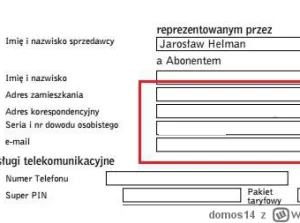

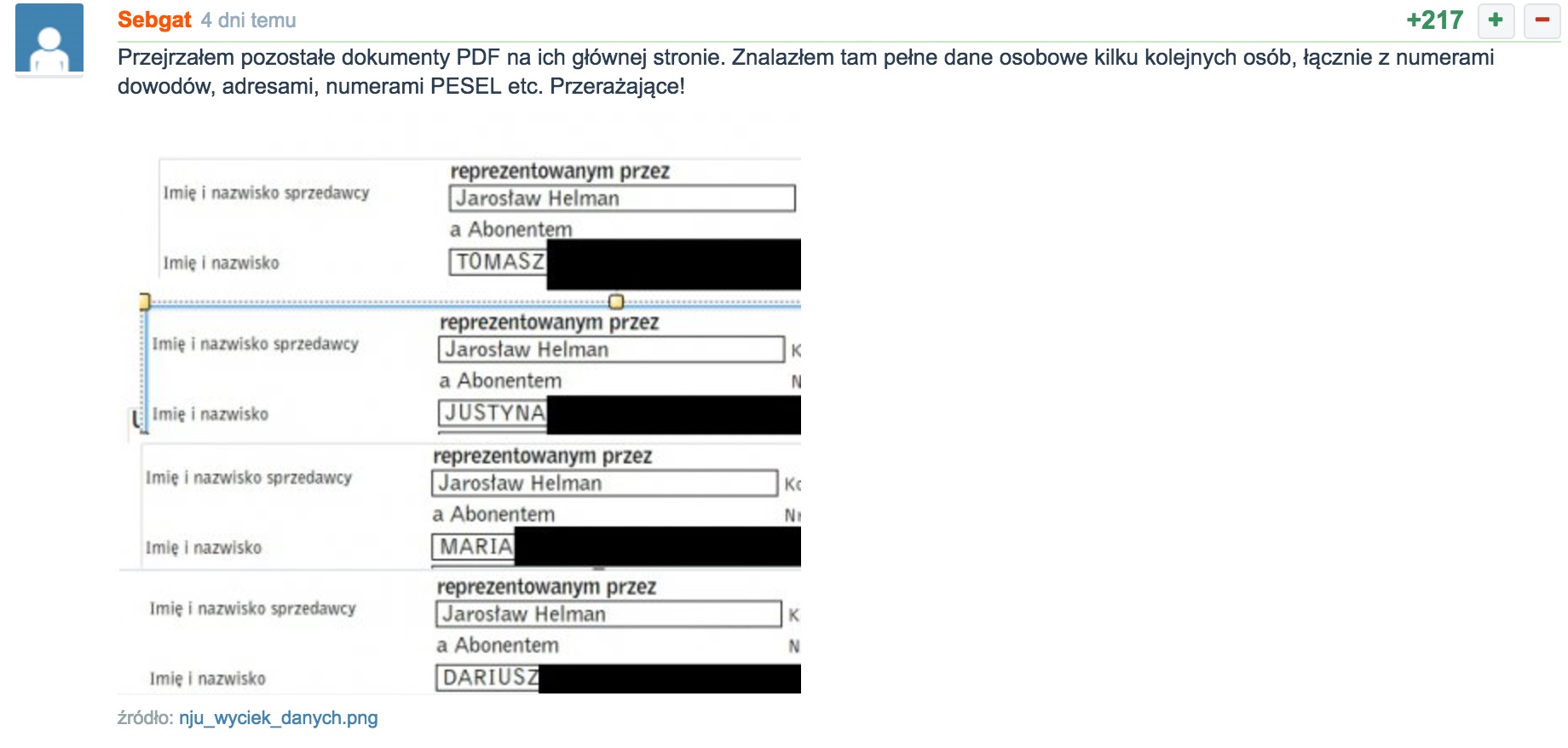

Jak Orange (nie) zamazał danych osobowych klientów w szablonie umowy rozsyłanym e-mailem do innych klientów i opublikowanym na WWW -- Niebezpiecznik.pl --